Hirschmann RS20 Handbuch

Vorschau ausblenden

Andere Handbücher für RS20:

- Handbuch (238 Seiten) ,

- Anwenderhandbuch (234 Seiten) ,

- Referenzhandbuch (176 Seiten)

Inhaltszusammenfassung für Hirschmann RS20

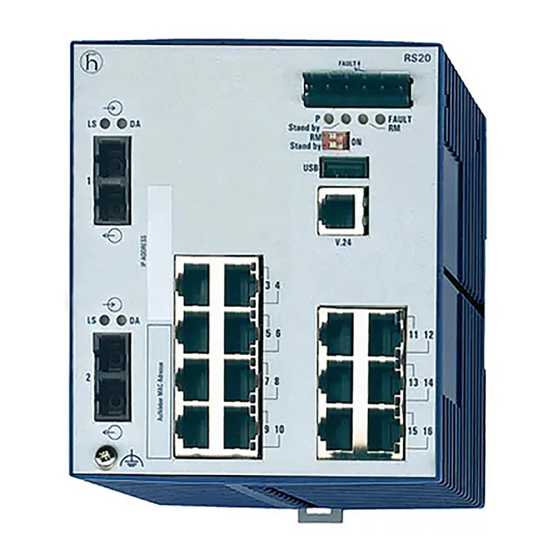

- Seite 1 Anwender-Handbuch Grundkonfiguration Industrial ETHERNET Switch RS20 Grundkonfiguration L2B Technische Unterstützung Release 4.2 07/08 HAC-Support@hirschmann.de...

- Seite 2 Die beschriebenen Leistungsmerkmale sind nur dann verbindlich, wenn sie bei Vertragsschluss ausdrücklich vereinbart wurden. Diese Druckschrift wurde von Hirschmann Automation and Control GmbH nach bestem Wissen erstellt. Hirschmann behält sich das Recht vor, den Inhalt dieser Druckschrift ohne Ankündigung zu ändern. Hirschmann gibt keine Garantie oder Gewähr- leistung hinsichtlich der Richtigkeit oder Genauigkeit der Angaben in dieser Druckschrift.

-

Seite 3: Inhaltsverzeichnis

Inhalt Inhalt Inhalt Über dieses Handbuch Legende Einleitung Zugang zu den Bedienoberflächen System-Monitor Command Line Interface Web based Interface IP-Parameter eingeben Grundlagen IP-Parameter 2.1.1 IP-Adresse (Version 4) 2.1.2 Netzmaske IP-Parameter via CLI eingeben IP-Parameter via HiDiscovery eingeben System-Konfiguration vom ACA laden System-Konfiguration via BOOTP System-Konfiguration via DHCP System-Konfiguration via DHCP Option 82... - Seite 4 Inhalt Einstellungen speichern 3.2.1 Lokal (und auf den ACA) speichern 3.2.2 Speichern in eine Datei auf URL 3.2.3 Speichern als Script auf den PC Neueste Software laden Software vom tftp-Server laden Software über Datei-Auswahl laden Ports konfigurieren Schutz vor unberechtigtem Zugriff Passwort für SNMP-Zugriff 6.1.1 Beschreibung Passwort für SNMP-Zugriff 6.1.2 Passwort für SNMP-Zugriff eingeben...

- Seite 5 Inhalt Netzlaststeuerung Gezielte Paketvermittlung 8.1.1 Store and Forward 8.1.2 Multiadress-Fähigkeit 8.1.3 Altern gelernter Adressen 8.1.4 Gezielte Paketvermittlung ausschalten Multicast-Anwendung 8.2.1 Beschreibung Multicast-Anwendung 8.2.2 Beispiel für eine Multicast-Anwendung 8.2.3 Beschreibung IGMP-Snooping 8.2.4 Multicast-Anwendung einstellen QoS/Priorität 8.3.1 Beschreibung Priorisierung 8.3.2 VLAN-Tagging 8.3.3 IP ToS / DiffServ 8.3.4 Management-Priorisierung 8.3.5 Behandlung empfangener Prioritätsinformationen 8.3.6 Handhabung der Traffic Classes...

- Seite 6 Inhalt 9.7.1 Beschreibung Topologie-Erkennung 9.7.2 Anzeige der Topologie-Erkennung Berichte Datenverkehr eines Ports beobachten (Portmirroring) Konfigurationsumgebung einrichten DHCP/BOOTP-Server einrichten DHCP-Server Option 82 einrichten tftp-Server für SW-Updates A.3.1 tftp-Prozeß einrichten A.3.2 Software-Zugriffsrechte Allgemeine Informationen Management Information BASE MIB Verwendete Abkürzungen Liste der RFCs Zugrundeliegende IEEE-Normen Technische Daten Copyright integrierter Software...

-

Seite 7: Über Dieses Handbuch

Über dieses Handbuch Über dieses Handbuch Das Anwender-Handbuch „Grundkonfiguration“ enthält alle Informationen, die Sie zur Inbetriebnahme des Gerätes benötigen. Es leitet Sie Schritt für Schritt von der ersten Inbetriebnahme bis zu den grundlegenden Einstellun- gen für einen Ihrer Umgebung angepassten Betrieb. In der Praxis hat sich folgende thematische Reihenfolge bewährt: Gerätezugang zur Bedienung herstellen durch Eingabe der IP-Parameter,... -

Seite 8: Release 4.2

Über dieses Handbuch Das Referenz-Handbuch „Command Line Interface“ enthält detaillierte Infor- mation zur Bedienung der einzelnen Funktionen des Gerätes über das Command Line Interface. Die Netzmanagement Software HiVision bietet Ihnen weitere Möglichkeiten zur komfortablen Konfiguration und Überwachung: Ereignislogbuch. Konfiguration von „System Location“ und „System Name“. Konfiguration des Netzadressbereichs und der SNMP-Parameter. -

Seite 9: Legende

Legende Legende Die in diesem Handbuch verwendeten Auszeichnungen haben folgende Bedeutungen: Aufzählung Arbeitsschritt Zwischenüberschrift Link Querverweis mit Verknüpfung Hinweis: Ein Hinweis betont eine wichtige Tatsache oder lenkt Ihre Aufmerksamkeit auf eine Abhängigkeit. ASCII-Darstellung in Bedienoberfläche Courier Ausführung in der Bedieneroberfläche Web-based Interface Ausführung in der Bedieneroberfläche Command Line Interface Verwendete Symbole: Router mit Firewall... - Seite 10 Legende Beliebiger Computer Konfigurations-Computer Server SPS - Speicherprogrammier- bare Steuerung I/O - Roboter Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 11: Einleitung

Einleitung Einleitung Das Gerät ist für die Praxis in der rauhen Industrie-Umgebung entwickelt. Dementsprechend einfach ist die Installation. Mit wenigen Einstellungen können Sie dank der gewählten Voreinstellungen das Gerät sofort in Betrieb nehmen. Grundkonfiguration L2B Release 4.2 07/08... - Seite 12 Einleitung Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 13: Zugang Zu Den Bedienoberflächen

Zugang zu den Bedienoberflächen 1 Zugang zu den Bedienoberflächen Das Gerät hat drei Bedieneroberflächen, die Sie über unterschiedliche Schnittstellen erreichen: System-Monitor über die V.24-Schnittstelle (out-of-band), Command Line Interface (CLI) über den V.24-Anschluß (out-of-band), Web-base Interface über Ethernet (in-band). Grundkonfiguration L2B Release 4.2 07/08... -

Seite 14: System-Monitor

Zugang zu den Bedienoberflächen 1.1 System-Monitor 1.1 System-Monitor Der System-Monitor ermöglicht die Auswahl der zu ladenden Software, die Durchführung eines Update der Software, Starten der ausgewählten Software, Beenden des System-Monitor, Löschen der gespeicherten Konfiguration und Anzeige der Bootcode-Information. Öffnen des System-Monitors Verbinden Sie mit Hilfe des Terminalkabels (siehe Zubehör) –... - Seite 15 Zugang zu den Bedienoberflächen 1.1 System-Monitor < PowerMICE MS4128-5 (Boot) Release: 1.00 Build: 2005-09-17 15:36 > Press <1> to enter System Monitor 1 ... Abb. 1: Bildschirmansicht beim Bootvorgang Drücken Sie innerhalb von einer Sekunde die <1>-Taste, um den System-Monitor 1 zu starten. System Monitor (Selected OS: L3P-01.0.00-K16 (2005-10-31 19:32)) Select Boot Operating System...

-

Seite 16: Command Line Interface

Zugang zu den Bedienoberflächen 1.2 Command Line Interface 1.2 Command Line Interface Das Command Line Interface bietet Ihnen die Möglichkeit, alle Funktionen des Gerätes über eine lokale oder eine Fernverbindung zu bedienen. IT-Spezialisten finden im Command Line Interface die gewohnte Umgebung zur Konfiguration von IT-Geräten. - Seite 17 Zugang zu den Bedienoberflächen 1.2 Command Line Interface Copyright (c) 2004-2005 Hirschmann Automation and Control GmbH All rights reserved PowerMICE Release L3P-01.0.00-K16 (Build date 2005-10-31 19:32) System Name: PowerMICE Mgmt-IP 149.218.112.105 1.Router-IP: 0.0.0.0 Base-MAC 00:80:63:51:74:00 System Time: 2005-11-01 16:00:59 User: Abb.

- Seite 18 NOTE: Enter '?' for Command Help. Command help displays all options that are valid for the 'normal' and 'no' command forms. the syntax of a particular command form, please consult the documentation. (Hirschmann PowerMICE) > Abb. 4: CLI-Bildschirm nach dem Einloggen Grundkonfiguration L2B...

-

Seite 19: Web Based Interface

Zugang zu den Bedienoberflächen 1.3 Web based Interface 1.3 Web based Interface Das komfortable Web-based Interface gibt Ihnen die Möglichkeit, das Gerät von jedem beliebigen Ort im Netz über einen Standard- Browser wie Mozilla Firefox oder Microsoft Internet Explorer zu bedienen. Der Web Browser als universelles Zugriffstool zeigt ein Applet an, das mit dem Gerät über das Simple Network Management Protokoll (SNMP) Daten austauscht. - Seite 20 Zugang zu den Bedienoberflächen 1.3 Web based Interface Abb. 5: Java installieren Starten Sie Ihren Web Browser. Stellen Sie sicher, daß in den Sicherheitseinstellungen Ihres Browsers Javascript und Java eingeschaltet ist. Zur Herstellung der Verbindung geben Sie im Adressfeld des Web Browsers die IP-Adresse des Gerätes, das Sie mit dem Web-based Management administrieren möchten, in der folgenden Form ein: http://xxx.xxx.xxx.xxx...

- Seite 21 Zugang zu den Bedienoberflächen 1.3 Web based Interface Abb. 6: Login-Fenster Wählen Sie die gewünschte Sprache aus. Wählen Sie im Login-Ausklappmenü – user, um mit Leserecht oder – admin, um mit Schreib- und Leserecht auf das Gerät zuzugreifen. Im Passwort-Feld ist das Passwort "public", mit dem Sie über Lese- rechte verfügen, vorgegeben.

- Seite 22 Zugang zu den Bedienoberflächen 1.3 Web based Interface Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 23: Ip-Parameter Eingeben

IP-Parameter eingeben 2 IP-Parameter eingeben Bei der Erstinstallation des Gerätes ist die Eingabe der IP-Parameter notwendig. Das Gerät bietet bei der Erstinstallation 6 Möglichkeiten zur Eingabe der IP- Parameter: Eingabe mit Hilfe des Command Line Interfaces (CLI). Diese sogenannte „out-of-band“-Methode wählen Sie, wenn Sie Ihr Gerät außerhalb seiner Betriebsumgebung vorkonfigurieren Sie keinen Netzzugang („in-band“) zum Gerät haben (siehe Seite 30 „IP-Parameter via CLI... - Seite 24 IP-Parameter eingeben Konfiguration über DHCP Option 82. Diese sogenannte „in-band“-Methode wählen Sie, wenn Sie das bereits installierte Gerät mittels DHCP Option 82 konfigurieren wollen. Hierzu be- nötigen Sie einen DHCP-Server mit der Option 82. Der DHCP-Server ord- net dem Gerät anhand seiner physikalischen Anbindung die Konfigurationsdaten zu (siehe Seite 46 „System-Konfiguration via DHCP Option...

-

Seite 25: Grundlagen Ip-Parameter

IP-Parameter eingeben 2.1 Grundlagen IP-Parameter 2.1 Grundlagen IP-Parameter 2.1.1 IP-Adresse (Version 4) Die IP-Adressen bestehen aus vier Bytes. Die vier Bytes werden durch einen Punkt getrennt, dezimal dargestellt. Seit 1992 sind im RFC 1340 fünf Klassen von IP-Adressen definiert. Class Netzadresse Hostadresse Adressbereich... -

Seite 26: Netzmaske

IP-Parameter eingeben 2.1 Grundlagen IP-Parameter Net ID - 7 bits Host ID - 24 bits Klasse A Net ID - 14 bits Host ID - 16 bits Klasse B Net ID - 21 bits Host ID - 8 bit s Klasse C Multicast Group ID - 28 bits Klasse D... - Seite 27 IP-Parameter eingeben 2.1 Grundlagen IP-Parameter Beispiel für eine Netzmaske: dezimale Darstellung 255.255.192.0 binäre Darstellung 11111111.11111111.11000000.00000000 Subnetzmaskenbits Klasse B Beispiel für IP-Adressen mit Subnetzzuordnung nach der Netzmaske aus dem obigen Beispiel: dezimale Darstellung 129.218.65.17 128 < 129 ≤ 191 Klasse B binäre Darstellung 10000001.11011010.01000001.00010001 Subnetz 1...

-

Seite 28: Beispiel Für Die Anwendung Der Netzmaske

IP-Parameter eingeben 2.1 Grundlagen IP-Parameter Beispiel für die Anwendung der Netzmaske In einem großen Netz ist es möglich, dass Gateways oder Router den Ma- nagement-Agenten von ihrer Managementstation trennen. Wie erfolgt in einem solchen Fall die Adressierung? Romeo Julia Lorenzo LAN 1 LAN 2 Abb. - Seite 29 IP-Parameter eingeben 2.1 Grundlagen IP-Parameter Lorenzo erhält den Brief, entfernt den äußeren Umschlag und erkennt auf dem inneren Umschlag, dass der Brief für Julia bestimmt ist. Er steckt den inneren Umschlag in einen neuen äußeren Umschlag, schaut in seiner Adressliste, der ARP-Tabelle, nach der MAC-Adresse von Julia und schreibt diese auf den äußeren Umschlag als Zieladresse und seine ei- gene MAC-Adresse als Quelladresse.

-

Seite 30: Ip-Parameter Via Cli Eingeben

IP-Parameter eingeben 2.2 IP-Parameter via CLI eingeben 2.2 IP-Parameter via CLI eingeben Sollten Sie weder über BOOTP/DHCP, DHCP Option 82, HiDiscovery Proto- koll noch über den AutoConfiguration Adapter ACA das System konfigurie- ren, dann nehmen Sie die Konfiguration über die V.24-Schnittstelle mit Hilfe des CLI vor. - Seite 31 'normal' and 'no' command forms. the syntax of a particular command form, please consult the documentation. (Hirschmann PowerMICE) > Wechseln Sie in den Privileged EXEC Modus durch Eingabe von enable und anschließendem Drücken der Eingabetaste.

- Seite 32 (Hirschmann PowerMICE) >en (Hirschmann PowerMICE) #network protocol none (Hirschmann PowerMICE) #network parms 149.218.112.105 255.255.255.0 (Hirschmann PowerMICE) #copy system:running-config nvram:startup-con- Are you sure you want to save? (y/n) y Copy OK: 15811 bytes copied Configuration Saved! (Hirschmann PowerMICE) # Nach der Eingabe der IP Parameter können Sie das Gerät über das Web-...

-

Seite 33: Ip-Parameter Via Hidiscovery Eingeben

IP-Parameter eingeben 2.3 IP-Parameter via HiDiscovery eingeben 2.3 IP-Parameter via HiDiscovery eingeben Das HiDiscovery-Protokoll ermöglicht Ihnen, dem Gerät über das Ethernet IP-Parameter zuzuweisen. Weitere Parameter können Sie mit dem Web-based Interface (siehe Referenz-Handbuch „Web-based Interface“) komfortabel konfigurieren. Installieren Sie die HiDiscovery-Software auf Ihrem PC. Die Software befin- det sich auf der CD, die mit dem Gerät ausgeliefert wurde. - Seite 34 IP-Parameter eingeben 2.3 IP-Parameter via HiDiscovery eingeben Abb. 10: HiDiscovery Beim Start von HiDiscovery untersucht HiDiscovery automatisch das Netz nach Geräten, die das HiDiscovery-Protokoll unterstützen. HiDiscovery benutzt die erste gefundene Netzwerkkarte des PCs. Sollte Ihr Rechner über mehrere Netzwerkkarten verfügen, können Sie diese in HiDis- covery in der Werkzeugleiste auswählen.

- Seite 35 IP-Parameter eingeben 2.3 IP-Parameter via HiDiscovery eingeben Abb. 11: HiDiscovery - IP-Parameter-Zuweisung Hinweis: Mit dem Eintragen der IP-Adresse übernimmt das Gerät die lokalen Konfiguartionseinstellungen (siehe auf Seite 51 „Einstellungen la- den/speichern“). Hinweis: Schalten Sie aus Sicherheitsgründen im Web-based Interface die HiDiscovery-Funktion des Gerätes aus, nachdem Sie dem Gerät die IP-Pa- rameter zugewiesen haben (siehe Seite 47 „IP-Konfiguration via Web-based...

-

Seite 36: System-Konfiguration Vom Aca Laden

IP-Parameter eingeben 2.4 System-Konfiguration vom ACA laden 2.4 System-Konfiguration vom ACA laden Der AutoConfiguration Adapter (ACA) ist ein Gerät zum Speichern der Konfigurationsdaten eines Gerätes und zum Speichern der Geräte-Software. Der ACA ermöglicht beim Ausfall eines Gerätes eine denkbar einfache Kon- figurationsdatenübernahme durch ein Ersatzgerät des gleichen Typs. -

Seite 37: Ip-Parameter Eingeben

IP-Parameter eingeben 2.4 System-Konfiguration vom ACA laden Gerät starten Nein vorhanden? Passwort im Voreingestelltes Nein Nein Gerät und ACA Passwort im identisch? Gerät? Konfiguration vom Konfiguration aus ACA laden lokalem Speicher laden ACA-LEDs blinken ACA-LEDs blinken synchron alternierend Konfigurationsdaten geladen Abb. -

Seite 38: System-Konfiguration Via Bootp

IP-Parameter eingeben 2.5 System-Konfiguration via BOOTP 2.5 System-Konfiguration via BOOTP Bei der Inbetriebnahme mit Hilfe von BOOTP (bootstrap protocol) erhält ein Gerät gemäß dem Ablaufdiagramm "BOOTP-Prozeß" (siehe Abb. 13) seine Konfigurationsdaten. Hinweis: Im Lieferzustand bezieht das Gerät seine Konfigurationsdaten vom DHCP-Server. - Seite 39 IP-Parameter eingeben 2.5 System-Konfiguration via BOOTP switch_01:ht=ethernet:ha=008063086501:ip=149.218.112.83:tc=.global: switch_02:ht=ethernet:ha=008063086502:ip=149.218.112.84:tc=.global: Zeilen mit vorangestelltem #-Zeichen sind Kommentarzeilen. Die Zeilen unter ".global:" dienen der Arbeitserleichterung bei der Konfigura- tion mehrerer Geräte. Jedem Gerät weisen Sie mit dem Template (tc) die glo- balen Konfigurationsdaten (tc=.global:) zu. In den Gerätezeilen (switch-0...) erfolgt die direkte Zuordnung von Hardware- und IP-Adresse.

- Seite 40 IP-Parameter eingeben 2.5 System-Konfiguration via BOOTP Inbetriebnahme Lade Default Konfiguration Gerät wird initialisiert Gerät arbeitet mit Einstellungen aus lokalem Flash Sende DHCP DHCP/ oder BOOTP BOOTP? Requests Nein Antwort vom IP-Parameter und Nein* DHCP/BOOTP- config file URL Server? lokal speichern IP-Stack mit IP-Parametern initialisieren...

- Seite 41 IP-Parameter eingeben 2.5 System-Konfiguration via BOOTP Lade Remote- Starte tftp-Prozeß Konfiguration von mit config file URL aus DHCP? URL aus DHCP Nein tftp erfolgreich ? Nein* Lade übertragenes config file Speichere übertragenes config file lokal, setze Boot-Konfiguration auf lokal schalte BOOTP/DHCP aus Laden der Konfigurationsdaten abgeschlossen...

- Seite 42 IP-Parameter eingeben 2.5 System-Konfiguration via BOOTP Hinweis: Den von DHCP/BOOTP (siehe auf Seite 38 „System-Konfiguration via BOOTP“) gestarteten Ladevorgang zeigt die Selektion von „vom URL & lokal speichern“ im Rahmen „Laden“ an. Sollten Sie beim Speichern einer Konfiguration eine Fehlermeldung erhalten, dann kann eine Ursache ein ak- tiver Ladevorgang sein.

-

Seite 43: System-Konfiguration Via Dhcp

IP-Parameter eingeben 2.6 System-Konfiguration via DHCP 2.6 System-Konfiguration via DHCP Das DHCP (dynamic host configuration protocol) verhält sich im Grunde wie das BOOTP und bietet zusätzlich die Konfiguration eines DHCP-Clients über einen Namen anstatt über die MAC-Adresse an. Dieser Name heißt bei DHCP nach rfc 2131 "client identifier". - Seite 44 IP-Parameter eingeben 2.6 System-Konfiguration via DHCP Das besondere von DHCP gegenüber BOOTP ist, daß der DHCP-Server die Konfigurationsparameter (“lease”) nur für eine bestimmte Zeitspanne zur Verfügung stellen kann. Nach Ablauf dieser Zeitspanne (“lease duration”), muß der DHCP-Client versuchen dieses lease entweder zu erneuern oder ein neues lease aushandeln.

- Seite 45 IP-Parameter eingeben 2.6 System-Konfiguration via DHCP # Host hugo requests IP configuration # with his client identifier. host hugo { option dhcp-client-identifier "hugo"; option dhcp-client-identifier 00:68:75:67:6f; fixed-address 149.218.112.83; server-name "149.218.112.11"; filename "/agent/config.dat"; Zeilen mit vorangestelltem #-Zeichen sind Kommentarzeilen. Die Zeilen vor den einzeln aufgeführten Geräten bezeichnen Einstellungen, die für alle folgenden Geräte gelten.

-

Seite 46: System-Konfiguration Via Dhcp Option

IP-Parameter eingeben 2.7 System-Konfiguration via DHCP Option 82 2.7 System-Konfiguration via DHCP Option 82 Wie beim klassischen DHCP erhält bei der Inbetriebnahme ein Agent gemäß dem Ablaufdiagramm „BOOTP/DHCP-Prozeß“ (siehe Abb. 13) seine Konfi- gurationsdaten. Während sich die System-Konfiguration über das klassische DHCP-Proto- koll (siehe auf Seite 43 „System-Konfiguration via DHCP“) am zu konfigurie-... -

Seite 47: Ip-Konfiguration Via Web-Based Interface

IP-Parameter eingeben 2.8 IP-Konfiguration via Web-based Interface 2.8 IP-Konfiguration via Web- based Interface Mit dem Dialog Grundeinstellungen:Netz legen Sie fest, aus welcher Quelle das Gerät seine IP-Parameter nach dem Start erhält, weisen IP-Pa- rameter und VLAN ID zu und konfigurieren den HiDiscovery-Zugriff. Abb. - Seite 48 IP-Parameter eingeben 2.8 IP-Konfiguration via Web-based Interface Im Modus lokal werden die Netzparameter aus dem Speicher des Ge- rätes verwendet. Geben Sie entsprechend des gewählten Modus rechts die Parameter ein. Den für das DHCP-Protokoll relevanten Namen geben Sie im System- Dialog des Web-based Interface in der Zeile "Name"...

-

Seite 49: Defekte Geräte Ersetzen

IP-Parameter eingeben 2.9 Defekte Geräte ersetzen 2.9 Defekte Geräte ersetzen Das Gerät bietet zwei Plug-and-Play-Lösungen zum Austauschen eines defekten Gerätes durch einen Gerät des gleichen Typs (Faulty Device Replacement): Konfiguration des neuen Gerätes mit Hilfe eines AutoConfiguration Adapters (siehe auf Seite 36 „System-Konfiguration vom ACA laden“) oder Konfiguration mit Hilfe des DHCP Option 82 (siehe auf Seite 148 „DHCP-... - Seite 50 IP-Parameter eingeben 2.9 Defekte Geräte ersetzen Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 51: Einstellungen Laden/Speichern

Einstellungen laden/speichern 3 Einstellungen laden/speichern Einstellungen wie z.B. IP-Parameter und Portkonfiguration speichert das Ge- rät im flüchtigen Arbeitsspeicher. Diese gehen beim Ausschalten oder einem Neustart verloren. Das Gerät bietet Ihnen die Möglichkeit, Einstellungen von einem nicht-flüchtigen Speicher in den flüchtigen Arbeitsspeicher zu laden, Einstellungen aus dem flüchtigen Arbeitsspeicher in einen nicht-flüchti- gen Speicher zu speichern. -

Seite 52: Einstellungen Laden

Einstellungen laden/speichern 3.1 Einstellungen laden 3.1 Einstellungen laden Bei einem Neustart lädt das Gerät seine Konfigurationsdaten vom lokalen nicht-flüchtigen Speicher, sofern Sie nicht BOOTP/DHCP aktiviert haben und kein ACA am Gerät angeschlossen ist. Während des Betriebs bietet Ihnen das Gerät die Möglichkeit, Einstellungen aus folgenden Quellen zu laden: vom lokalen nicht-flüchtigen Speicher, vom AutoConfiguration Adapter. -

Seite 53: Laden Aus Lokalem Nicht-Flüchtigen Speicher

Einstellungen laden/speichern 3.1 Einstellungen laden 3.1.1 Laden aus lokalem nicht-flüchtigen Speicher Beim lokalen Laden der Konfigurationsdaten lädt das Gerät die Konfigurationsdaten aus dem lokalen nicht-flüchtigen Speicher, sofern kein ACA am Gerät angeschlossen ist. Wählen Sie den Dialog Grundeinstellungen:Laden/Speichern. Klicken Sie im Rahmen „Laden“ auf „Lokal“. Klicken Sie auf „Konfiguration laden“. -

Seite 54: Laden Aus Einer Datei

Einstellungen laden/speichern 3.1 Einstellungen laden 3.1.3 Laden aus einer Datei Das Gerät bietet Ihnen die Möglichkeit, die Konfigurationsdaten aus einer Datei im angeschlossenen Netz zu laden, sofern kein AutoConfiguration Adapter am Gerät angeschlossen ist. Wählen Sie den Dialog Grundeinstellungen:Laden/Speichern. Klicken Sie im Rahmen „Laden“ auf „vom URL“, wenn das Gerät die Konfigurationsdaten aus einer Datei laden soll und die lokal gespeicherte Konfiguration erhalten bleiben soll. - Seite 55 Einstellungen laden/speichern 3.1 Einstellungen laden Abb. 17: Dialog Laden/Speichern Wechsel in den Priviledged-EXEC-Modus. enable Das Gerät lädt die Konfigurationsdaten von ei- copy tftp://149.218.112.159/ nem tftp-Server im angeschlossenen Netz. switch/config.dat nv- ram:startup-config Hinweis: Den von DHCP/BOOTP (siehe auf Seite 38 „System-Konfiguration via BOOTP“) gestarteten Ladevorgang zeigt die Selektion von „vom URL &...

-

Seite 56: Konfiguration In Den Lieferzustand Versetzen

Einstellungen laden/speichern 3.1 Einstellungen laden 3.1.4 Konfiguration in den Lieferzustand versetzen Das Gerät bietet Ihnen die Möglichkeit, die aktuelle Konfiguration in den Lieferzustand zurückzusetzen. Die lokal gespeicherte Konfiguration bleibt erhalten. das Gerät in den Lieferzustand zurückzusetzen. Nach dem nächsten Neustart ist auch die IP-Adresse im Lieferzustand. Wählen Sie den Dialog Grundeinstellungen:Laden/Speichern. -

Seite 57: Einstellungen Speichern

Einstellungen laden/speichern 3.2 Einstellungen speichern 3.2 Einstellungen speichern Im Rahmen „Speichern“ haben Sie die Möglichkeit, die aktuelle Konfiguration auf dem Gerät speichern, die aktuelle Konfiguration in einer Datei unter dem angegebenen URL im Binärformat zu speichern, die aktuelle Konfiguration im Binärformat auf dem PC zu speichern. 3.2.1 Lokal (und auf den ACA) speichern Das Gerät bietet Ihnen die Möglichkeit, die aktuellen Konfigurationsdaten in den lokalen nicht-flüchtigen Speicher und den ACA zu speichern. -

Seite 58: Speichern In Eine Datei Auf Url

Einstellungen laden/speichern 3.2 Einstellungen speichern 3.2.2 Speichern in eine Datei auf URL Das Gerät bietet Ihnen die Möglichkeit, die aktuellen Konfigurationsdaten in eine Datei im angeschlossenen Netz zu speichern. Hinweis: Die Konfigurationsdatei enthält alle Konfigurationsdaten, auch das Passwort. Achten Sie deshalb auf die Zugriffsrechte auf dem tftp-Server. Wählen Sie den Dialog Grundeinstellungen:Laden/Speichern. -

Seite 59: Speichern Als Script Auf Den Pc

Einstellungen laden/speichern 3.2 Einstellungen speichern 3.2.3 Speichern als Script auf den PC Das Gerät bietet Ihnen die Möglichkeit, die aktuellen Konfigurationsdaten in eine editer- und lesbare Datei Ihres PCs zu speichern. Wählen Sie den Dialog Grundeinstellungen:Laden/Speichern. Klicken Sie im Rahmen „Speichern“ auf „auf dem PC (script)“. Geben Sie im Speichern-Fenster den Dateinamen an, unter wel- chem das Gerät die Konfigurationsdatei speichern soll. - Seite 60 Einstellungen laden/speichern 3.2 Einstellungen speichern Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 61: Neueste Software Laden

Neueste Software laden 4 Neueste Software laden Hirschmann arbeitet ständig an der Leistungssteigerung der Produkte. Deshalb besteht die Möglichkeit, dass Sie auf der Internetseite von Hirschmann (www.hirschmann-ac.de) eine neuere Release der Geräte-Soft- ware finden, als die Release, die auf Ihrem Gerät gespeichert ist. - Seite 62 Neueste Software laden Software laden Das Gerät bietet zwei Möglichkeiten die Software zu laden: über tftp von einem tftp-Server (in-band) und über ein Datei-Auswahl-Fenster von Ihrem PC. Hinweis: Die Konfiguration des Gerätes bleibt nach der Installation der neuen Software erhalten. Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 63: Software Vom Tftp-Server Laden

Neueste Software laden 4.1 Software vom tftp-Server laden 4.1 Software vom tftp-Server laden Für ein tftp-Update benötigen Sie einen tftp-Server, auf dem die zu ladende Software abgelegt ist (siehe auf Seite 152 „tftp-Server für SW-Updates“). Wählen Sie den Dialog Grundeinstellungen:Software. Der URL kennzeichnet den Pfad zu der auf dem tftp-Server gespeicherten Software. - Seite 64 Neueste Software laden 4.1 Software vom tftp-Server laden Abb. 18: Dialog Software-Update Nach erfolgreichem Laden aktivieren Sie die neue Software: Wählen Sie den Dialog Grundeinstellungen:Neustart und führen Sie einen Kaltstart durch. Klicken Sie nach dem Booten des Gerätes in Ihrem Browser auf „Neu laden“, um wieder auf das Gerät zugreifen zu können.

-

Seite 65: Software Über Datei-Auswahl Laden

Neueste Software laden 4.2 Software über Datei-Auswahl laden 4.2 Software über Datei-Auswahl laden Für ein Update über ein Datei-Auswahl-Fenster benötigen Sie die Geräte- Software auf einem Laufwerk, das Sie über Ihren PC erreichen. Wählen Sie den Dialog Grundeinstellungen:Software. Klicken Sie im Datei-Auswahl-Rahmen auf „...“. Wählen Sie im Datei-Auswahl-Fenster die Geräte-Software (de- vice.bin) aus und klicken Sie auf „Öffnen“. - Seite 66 Neueste Software laden 4.2 Software über Datei-Auswahl laden Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 67: Ports Konfigurieren

Ports konfigurieren 5 Ports konfigurieren Die Portkonfiguration umfasst: Port ein-/ausschalten, Betriebsart wählen, Meldung von Verbindungsfehlern aktivieren, Port ein-/ausschalten Im Lieferzustand sind alle Ports eingeschaltet. Um einen höheren Zugangsschutz zu erzielen, schalten Sie die Ports aus, an denen Sie keine Verbindung anschließen. Wählen Sie den Dialog Grundeinstellungen:Portkonfiguration. - Seite 68 Ports konfigurieren Verbindungsfehler melden Im Lieferzustand zeigt das Gerät über den Meldekontakt und die LED- Anzeige einen Verbindungsfehler an. Das Gerät bietet Ihnen die Möglich- keit, diese Anzeige zu unterdrücken, da Sie z.B. ein ausgeschaltetes Ge- rät nicht als unterbrochene Leitung interpretieren möchten. Wählen Sie den Dialog Grundeinstellungen:Portkonfiguration.

-

Seite 69: Schutz Vor Unberechtigtem Zugriff

Schutz vor unberechtigtem Zugriff 6 Schutz vor unberechtigtem Zugriff Schützen Sie Ihr Netz vor unberechtigten Zugriffen. Das Gerät bietet Ihnen folgende Funktionen zum Schutz gegen unberechtigte Zugriffe. Passwort für SNMP-Zugriff, Web-Zugriff abschaltbar, HiDiscovery-Funktion abschaltbar, Grundkonfiguration L2B Release 4.2 07/08... -

Seite 70: Passwort Für Snmp-Zugriff

Schutz vor unberechtigtem Zugriff 6.1 Passwort für SNMP-Zugriff 6.1 Passwort für SNMP-Zugriff 6.1.1 Beschreibung Passwort für SNMP-Zugriff Eine Netzmanagement-Station kommuniziert über das Simple Network Management Protocol (SNMP) mit dem Gerät. Jedes SNMP-Paket enthält die IP-Adresse des sendenden Rechners und das Passwort, mit welchem der Absender des Pakets auf die MIB des Gerätes zugreifen will. -

Seite 71: Passwort Für Snmp-Zugriff Eingeben

Schutz vor unberechtigtem Zugriff 6.1 Passwort für SNMP-Zugriff 6.1.2 Passwort für SNMP-Zugriff eingeben Wählen Sie den Dialog Sicherheit:Passwort / SNMP-Zu- griff. Dieser Dialog bietet Ihnen die Möglichkeit, das Lese- und das Schreib/ Lese-Passwort für den Zugriff mit Web-based Interface/CLI/SNMP auf dem Gerät zu ändern. - Seite 72 Schutz vor unberechtigtem Zugriff 6.1 Passwort für SNMP-Zugriff Wichtig: Wenn Sie kein Passwort mit der Berechtigung „read-write“ kennen, haben Sie keine Möglichkeit auf das Gerät schreibend zuzu- greifen! Hinweis: Um nach dem Ändern des Passwortes für den Schreibzugriff auf das Gerät zugreifen zu können, starten Sie das Web-based Inter- face neu.

- Seite 73 Schutz vor unberechtigtem Zugriff 6.1 Passwort für SNMP-Zugriff Passwort Passwort, mit welchem dieser Rechner auf das Gerät zu- greifen darf. Dieses Passwort ist unabhängig vom SNMPv3-Passwort. IP-Adresse IP-Adresse des Rechners, der auf das Gerät zugreifen darf. IP-Maske IP-Maske zur IP-Adresse Zugriffs- Zugriffsrecht legt fest, ob der Rechner mit Lese- oder recht...

-

Seite 74: Web-Zugriff

Schutz vor unberechtigtem Zugriff 6.2 Web-Zugriff 6.2 Web-Zugriff 6.2.1 Beschreibung Web-Zugriff Der Web-Server des Gerätes bietet Ihnen die Möglichkeit, das Gerät mit Hilfe des Web-based Interfaces zu konfigurieren. Sie können den Web-Server ausschalten, um einen Web-Zugriff auf das Gerät zu verhindern. Im Lieferzustand ist der Server eingeschaltet. -

Seite 75: Hidiscovery-Funktion Ausschalten

Schutz vor unberechtigtem Zugriff 6.3 HiDiscovery-Funktion ausschalten 6.3 HiDiscovery-Funktion ausschalten 6.3.1 Beschreibung HiDiscovery-Protokoll Das HiDiscovery-Protokoll ermöglicht Ihnen, dem Gerät anhand seiner MAC- Adresse eine IP-Adresse zuzuweisen (siehe auf Seite 33 „IP-Parameter via HiDiscovery eingeben“). HiDiscovery ist ein Layer-2-Protokoll. Hinweis: Schränken Sie aus Sicherheitsgründen die HiDiscovery-Funktion des Gerätes ein oder schalten Sie sie aus, nachdem Sie dem Gerät die IP- Parameter zugewiesen haben. - Seite 76 Schutz vor unberechtigtem Zugriff 6.3 HiDiscovery-Funktion ausschalten HiDiscovery-Funktion mit dem Zugriffsrecht network protocol hidiscovery „lesen“ einschalten read-only HiDiscovery-Funktion mit dem Zugriffsrecht network protocol hidiscovery „lesen und schreiben“ einschalten read-write Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 77: Portzugangskontrolle

Schutz vor unberechtigtem Zugriff 6.4 Portzugangskontrolle 6.4 Portzugangskontrolle 6.4.1 Portzugangskontrolle festlegen Wählen Sie den Dialog Sicherheit:Portsicherheit. Wählen Sie zunächst, ob Sie die MAC-basierte oder die IP-basierte Portsicherheit wünschen. Falls Sie MAC-basiert gewählt haben, geben Sie in der Spalte "Er- laubte MAC-Adressen" die MAC-Adressen der Geräte ein, mit de- nen ein Datenaustausch an diesem Port erlaubt ist. - Seite 78 Schutz vor unberechtigtem Zugriff 6.4 Portzugangskontrolle Abb. 21: Dialog Portsicherheit Hinweis: Dieser Eintrag in der Port-Konfigurationstabelle ist Teil der Konfiguration (siehe auf Seite 51 „Einstellungen laden/speichern“) wird beim Speichern der Konfiguration mitgesichert. Hinweis: Voraussetzungen damit das Gerät einen Alarm (Trap) senden kann (siehe auf Seite 121 „Trapeinstellung“):...

-

Seite 79: Die Systemzeit Im Netz Synchronisieren

Die Systemzeit im Netz synchronisieren 7 Die Systemzeit im Netz synchronisieren Was Echtzeit wirklich bedeutet, hängt von den Zeitanforderungen der Anwendung ab. Das Gerät bietet zwei Möglichkeiten mit unterschiedlicher Genauigkeit, die Zeit in Ihrem Netz zu synchronisieren. Bei weniger großen Genauigkeitsanforderungen, im besten Fall eine Genau- igkeit im Millisekunden-Bereich, ist das Simple Network Time Protocol (SNTP) eine kostengünstige Lösung. -

Seite 80: Uhrzeit Eingeben

Die Systemzeit im Netz synchronisieren 7.1 Uhrzeit eingeben 7.1 Uhrzeit eingeben Steht Ihnen keine Referenzuhr zur Verfügung, dann haben Sie die Möglich- keit, in einem Gerät die Systemzeit einzugeben, um das Gerät dann wie eine Referenzuhr einzusetzen (siehe auf Seite 84 „Konfiguration SNTP“) (siehe auf Seite 92 „Konfiguration PTP“) Hinweis: Passen Sie in Zeitzonen mit Sommer-/Winterzeit den lokalen Off- set bei der Zeitumstellung an. - Seite 81 Die Systemzeit im Netz synchronisieren 7.1 Uhrzeit eingeben Mit „Setze Zeit vom PC“ übernimmt das Gerät die Zeit des PCs als Systemzeit und berechnet mit der lokalen Zeitdifferenz die IEEE 1588 / SNTP-Zeit. „IEEE 1588 / SNTP-Zeit" = „Systemzeit" - „Lokaler Offset" „Lokaler Offset"...

-

Seite 82: Sntp

Die Systemzeit im Netz synchronisieren 7.2 SNTP 7.2 SNTP 7.2.1 Beschreibung SNTP Das Simple Network Time Protocol (SNTP) bietet Ihnen die Möglichkeit, die Systemzeit in Ihrem Netz zu synchronisieren. Das Gerät unterstützt die SNTP-Server- und die SNTP-Client-Funktion. Der SNTP-Server stellt die UTC (Universal Time Coordinated) zur Verfü- gung. -

Seite 83: Vorbereitung Der Sntp-Konfiguration

Die Systemzeit im Netz synchronisieren 7.2 SNTP 7.2.2 Vorbereitung der SNTP-Konfiguration Zeichnen Sie einen Netzplan mit allen am PTP beteiligten Geräten, um einen Überblick über die Weitergabe der Uhrzeit zu erhalten. Beachten Sie bei der Planung, dass die Genauigkeit der Uhrzeit von der Signallauf- zeit abhängig ist. -

Seite 84: Konfiguration Sntp

Die Systemzeit im Netz synchronisieren 7.2 SNTP 7.2.3 Konfiguration SNTP Wählen Sie den Dialog Zeit:SNTP. Konfiguration SNTP-Client und -Server In diesem Rahmen schalten Sie die SNTP-Funktion ein/aus. Im ausgeschalteten Zustand sendet der SNTP-Server keine SNTP-Pakete und beantwortet keine SNTP-Anfragen. Der SNTP-Client sendet keine SNTP-Anforderungen und wertet keine SNTP-Broadcast-/Multicast-Pakete aus. - Seite 85 Die Systemzeit im Netz synchronisieren 7.2 SNTP Konfiguration SNTP-Client In „Externe Server Adresse“ geben Sie die IP-Adresse des SNTP-Servers ein, von dem das Gerät zyklisch die Systemzeit anfordert. In „Redundante Server Adresse“ geben Sie die IP-Adresse des SNTP-Servers ein, von dem das Gerät zyklisch die Systemzeit anfordert, wenn er 0,5 Sekunden nach einer Anforderung keine Antwort vom „Externen Server Adresse“...

- Seite 86 Die Systemzeit im Netz synchronisieren 7.2 SNTP Gerät 149.218.112.1 149.218.112.2 149.218.112.3 Funktion Server Zieladresse 0.0.0.0 0.0.0.0 0.0.0.0 Server VLAN ID Sendeintervall Client Externe Server Adresse 149.218.112.0 149.218.112.1 149.218.112.2 Anforderungsinterval Broadcasts akzeptieren nein nein nein Tab. 5: Einstellungen für das Beispiel (siehe Abb.

-

Seite 87: Precison Time Protocol

Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol 7.3 Precison Time Protocol 7.3.1 Funktionsbeschreibung PTP Voraussetzung für zeitkritische, über ein LAN gesteuerte Anwendungen ist ein präzises Zeitmanagement. Der Standard IEEE 1588 beschreibt mit dem Precision Time Protocol (PTP) ein Verfahren, das ausgehend von einer genauesten Uhr die präzise Syn- chronisation aller Uhren in einem LAN ermöglicht. - Seite 88 Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Stratum- Spezifikation nummer Für zeitlich begrenzte, spezielle Zwecke, um einer Uhr einen besseren Wert zuzuordnen als allen anderen Uhren im Netz. Bezeichnet die Uhr als Referenzuhr mit höchster Genauigkeit. Eine Stratum 1 Uhr kann sowohl Boundary als auch Ordenary Uhr sein. Zu Stratum 1 Uhren gehören GPS-Uhren und kalibrierte Atomuhren.

- Seite 89 Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Reference Local (Master clock) (Slave clock) Delay + Jitter Delay + Jitter Delay + Jitter Precision Time Protocol (Application Layer) UDP User Datagramm Protocol (Transport Layer) Internet Protocol (Network Layer) MAC Media Access Control Physical Layer Abb.

- Seite 90 Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Reference (Grandmaster Clock) Switch Ordinary Clock Ordinary Clock Slave Master Boundary Clock Abb. 26: Boundary Clock Unabhängig von physikalischen Kommunikationspfaden sieht das PTP logische Kommunikationspfade vor, die Sie durch das Einrichten von PTP- Subdomänen definieren.

-

Seite 91: Vorbereitung Der Ptp-Konfiguration

Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Ordinary Clock Reference (Grandmaster Clock) Switch PTP Subdomain 1 Boundary Clock PTP Subdomain 2 Abb. 27: PTP-Subdomänen 7.3.2 Vorbereitung der PTP-Konfiguration Nach dem Aktivieren der Funktion übernimmt das PTP die Konfiguration automatisch. -

Seite 92: Konfiguration Ptp

Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Schalten Sie die PTP-Funktion auf allen Geräten ein, deren Zeit Sie mittels PTP synchronisieren wollen. Wenn Sie keine Referenzuhr zur Verfügung haben, dann bestimmen Sie ein Gerät als Referenzuhr und stellen Sie dessen Systemzeit möglichst genau ein. - Seite 93 Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Abb. 28: Dialog PTP-Global Anwendungsbeispiel: Die Synchronisation der Zeit im Netz soll über PTP erfolgen. Das linke Gerät erhält als SNTP-Client über SNTP die Uhrzeit vom NTP-Server. Ei- ner von einem NTP-Server empfangenen Uhrzeit weist das Gerät eine Clock Stratum „2“...

- Seite 94 Die Systemzeit im Netz synchronisieren 7.3 Precison Time Protocol Reference Switch mit (Grandmaster Clock) RT-Modul Switch mit 10.0.1.116 RT-Modul 10.0.1.112 10.0.1.2 Boundary Clock Ordinary Clock Switch ohne Switch ohne RT-Modul RT-Modul 10.0.1.105 10.0.1.106 Abb. 29: Beispiel für PTP-Synchronisation . Gerät 10.0.1.112 10.0.1.116 10.0.1.105...

-

Seite 95: Interaktion Von Ptp Und Sntp

Die Systemzeit im Netz synchronisieren 7.4 Interaktion von PTP und SNTP 7.4 Interaktion von PTP und SNTP Laut PTP und SNTP können beide Protokolle parallel in einem Netz existieren. Da aber beide Protokolle die Systemzeit des Gerätes beeinflussen, können Situationen auftreten, in denen beide Protokolle konkurieren. - Seite 96 Die Systemzeit im Netz synchronisieren 7.4 Interaktion von PTP und SNTP Anwendungsbeispiel: Die Anforderungen an die Genauigkeit der Uhrzeit im Netz sei recht hoch, die Endgeräte jedoch unterstützen ausschließlich SNTP (siehe Abb. 30). Gerät 149.218.112.1 149.218.112.2 149.218.112.3 Funktion Clock Modus ptp-mode- ptp-mode- ptp-mode-...

-

Seite 97: Netzlaststeuerung

Netzlaststeuerung 8 Netzlaststeuerung Zur Optimierung der Datenübertragung bietet Ihnen das Gerät folgende Funktionen, um die Netzauslastung zu steuern: Einstellungen zur gezielten Paketvermittlung (MAC-Adressfilter) Multicast-Einstellungen Grundkonfiguration L2B Release 4.2 07/08... -

Seite 98: Gezielte Paketvermittlung

Netzlaststeuerung 8.1 Gezielte Paketvermittlung 8.1 Gezielte Paketvermittlung Durch gezielte Paketvermittlung bewahrt Sie das Gerät vor unnötiger Netz- belastung. Folgende Funktionen bietet Ihnen das Gerät zur gezielten Paket- vermittlung: Store and Forward Multiadress-Fähigkeit Altern gelernter Adressen Ausschalten der gezielten Paketvermittlung 8.1.1 Store and Forward Alle Daten, die das Gerät empfängt, werden gespeichert und auf ihre Gültig- keit geprüft. -

Seite 99: Altern Gelernter Adressen

Netzlaststeuerung 8.1 Gezielte Paketvermittlung Das Gerät kann bis zu 8000 Adressen lernen. Dies wird notwendig, wenn an einem oder mehreren Ports mehr als ein Endgerät angeschlossen ist. So können mehrere eigenständige Subnetze an das Gerät angeschlossen werden. 8.1.3 Altern gelernter Adressen Das Gerät überwacht das Alter der gelernten Adressen. -

Seite 100: Gezielte Paketvermittlung Ausschalten

Netzlaststeuerung 8.1 Gezielte Paketvermittlung 8.1.4 Gezielte Paketvermittlung ausschalten Um die Daten aller Ports beobachten zu können, bietet Ihnen das Gerät die Möglichkeit, das Lernen der Adressen auszuschalten. Ist das Lernen der Adressen ausgeschaltet, dann überträgt das Gerät alle Daten von allen Ports an alle Ports. -

Seite 101: Multicast-Anwendung

Netzlaststeuerung 8.2 Multicast-Anwendung 8.2 Multicast-Anwendung 8.2.1 Beschreibung Multicast-Anwendung Die Datenverteilung im LAN unterscheidet drei Verteilungsklassen bezüglich der adressierten Empfänger: Unicast - ein Empfänger, Multicast - eine Gruppe von Empfängern, Broadcast - jeder erreichbare Empfänger. Im Falle der Multicast-Adressierung leitet das Gerät alle Datenpakete mit einer Multicast-Adresse an allen Ports weiter. -

Seite 102: Beispiel Für Eine Multicast-Anwendung

Netzlaststeuerung 8.2 Multicast-Anwendung 8.2.2 Beispiel für eine Multicast-Anwendung Die Kameras zur Maschinenüberwachung übertragen in der Regel ihre Bil- der auf Monitore im Maschinenraum und in einen Überwachungsraum. Bei einer IP-Übertragung sendet eine Kamera ihre Bilddaten mit einer Multi- cast-Adresse über das Netz. 1. -

Seite 103: Beschreibung Igmp-Snooping

Netzlaststeuerung 8.2 Multicast-Anwendung 8.2.3 Beschreibung IGMP-Snooping Das Internet Group Management Protocol (IGMP) beschreibt die Verteilung von Multicast-Informationen zwischen Routern und Endgeräten auf Ebene 3. Router mit aktiver IGMP-Funktion verschicken periodisch Anfragen (Query), um zu erfahren, welche IP-Multicast-Gruppen-Mitglieder im LAN ange- schlossen sind. -

Seite 104: Multicast-Anwendung Einstellen

Netzlaststeuerung 8.2 Multicast-Anwendung 8.2.4 Multicast-Anwendung einstellen Wählen Sie den Dialog Switching:Multicasts. Globale Einstellungen „IGMP Snooping" bietet Ihnen die Möglichkeit, IGMP Snooping für das gesamte Gerät global einzuschalten. Ist IGMP Snooping ausgeschaltet, dann: wertet das Gerät empfangene Query- und Report-Pakete nicht aus sendet (flutet) empfangene Datenpakete mit einer Multicast-Adres- se als Zieladresse an allen Ports. -

Seite 105: Bekannte Multicasts

Netzlaststeuerung 8.2 Multicast-Anwendung Bekannte Multicasts In diesem Rahmen bestimmen Sie, wie das Gerät im IGMP-Modus Pakete mit bekannten - mit IGMP-Snooping gelernten - MAC/IP-Multi- cast-Adressen vermittelt. „An Query und registrierte Ports senden". Das Gerät sendet die Pakete mit bekannter MAC/IP-Multicast- Adresse an alle Query-Ports und an registrierte Ports. - Seite 106 Netzlaststeuerung 8.2 Multicast-Anwendung IGMP Forward all Diese Tabellenspalte bietet Ihnen die Möglichkeit, bei eingeschalte- tem globalem IGMP Snooping die IGMP Snooping-Funktion „For- ward All" ein-/auszuschalten. Mit der Einstellung „Forward All" vermittelt das Gerät an diesem Port alle Datenpakete mit einer Mul- ticast-Adresse im Zieladreßfeld.

-

Seite 107: Qos/Priorität

Netzlaststeuerung 8.3 QoS/Priorität 8.3 QoS/Priorität 8.3.1 Beschreibung Priorisierung Diese Funktion verhindert, daß zeitkritischer Datenverkehr wie Sprach-/ Video- oder Echtzeitdaten in Zeiten starker Verkehrslast durch weniger zeit- kritischen Datenverkehr gestört wird. Die Zuweisung von hohen Verkehrs- klassen (Traffic Class) für zeitkritische Daten und niedrigen Verkehrsklassen für weniger zeitkritische Daten gewährleistet einen optimierten Datenfluss für zeitkritische Datenverkehr. -

Seite 108: Vlan-Tagging

Netzlaststeuerung 8.3 QoS/Priorität 8.3.2 VLAN-Tagging Für die Funktionen VLAN und Priorisierung sieht der Standard IEEE 802.1 Q vor, dass in einen MAC-Datenrahmen das VLAN-Tag eingebunden wird. Das VLAN-Tag besteht aus 4 Bytes. Es steht zwischen dem Quelladressfeld und dem Typfeld. Das Gerät wertet bei Datenpaketen mit VLAN-Tag die Prioritäts-Information immer aus. - Seite 109 Netzlaststeuerung 8.3 QoS/Priorität 42-1500 Octets min. 64, max. 1522 Octets Abb. 33: Ethernet-Datenpaket mit Tag 4 Octets Abb. 34: Tag-Format Obwohl die VLAN-Priorisierung im Industrie-Bereich weit verbreitet ist, hat sie einige Einschränkungen: Das zusätzliche 4-byte VLAN-Tag vergrössert die Datenpakete. Bei kleinen Datenpaketen führt dies zu einer größeren Bandbreitenbelastung.

-

Seite 110: Ip Tos / Diffserv

Netzlaststeuerung 8.3 QoS/Priorität Eine Ende-zu-Ende Priorisierung setzt das Übertragen der VLAN-Tags im gesamten Netz voraus, d.h. alle Netzkomponenten müssen VLAN- fähig sein. Router können über portbasierte Router-Interfaces keine Pakete mit VLAN-Tags empfangen bzw. senden. 8.3.3 IP ToS / DiffServ TYPE of Service Das Type of Service-Feld (ToS) im IP-Header (siehe Tab. - Seite 111 Netzlaststeuerung 8.3 QoS/Priorität Bits (0-2): IP Precedence Defined Bits (3-6): Type of Service Defined Bit (7) 111 - Network Control 0000 - [all normal] 0 - Must be zero 110 - Internetwork Control 1000 - [minimize delay] 101 - CRITIC / ECP 0100 - [maximize throughput 100 - Flash Override 0010 - [maximize reliability]...

- Seite 112 Netzlaststeuerung 8.3 QoS/Priorität Assured Forwarding (AF): Bietet ein differenziertes Schema zur Behandlung unterschiedlichen Verkehrs (RFC 2597). Default Forwarding/Best Effort: Keine besondere Priorisierung. Das Class Selector PHB ordnet die 7 möglichen IP-Precedence Werte aus dem alten TOS-Feld bestimmten DSCP-Werten zu, was die Abwärts- kompatibilität gewährleistet.

-

Seite 113: Management-Priorisierung

Netzlaststeuerung 8.3 QoS/Priorität 8.3.4 Management-Priorisierung Damit Sie in Situationen großer Netzlast immer vollen Zugriff auf die Verwaltung des Gerätes haben, bietet Ihnen das Gerät die Möglichkeit, Management-Pakete zu priorisieren. Bei der Priorisierung von Management-Paketen (SNMP, Telnet, usw.) sendet das Gerät die Management-Pakete mit einer Prioritäts-Information. Auf Layer 3 modifiziert das Gerät den IP-DSCP-Wert. -

Seite 114: Handhabung Der Traffic Classes

Netzlaststeuerung 8.3 QoS/Priorität 8.3.6 Handhabung der Traffic Classes Für die Handhabung der Traffic Classes bietet dasGerät: Strict Priority Beschreibung Strict Priority Bei Strict Priority vermittelt das Gerät zuerst alle Datenpakete mit höherer Traffic Class, bevor er ein Datenpaket mit der nächst niedrigeren Traffic Class vermittelt. -

Seite 115: Zuordnung Der Vlan-Priorität Zu Den Traffic Classes

Netzlaststeuerung 8.3 QoS/Priorität Zuordnung der VLAN-Priorität zu den Traffic Classes Wechsel in den Priviledged-EXEC-Modus. enable Wechsel in den Konfigurationsmodus. configure Weist der VLAN-Priorität 0 die Traffic Class 4 zu. classofservice dot1p-map- Weist der VLAN-Priorität 1 auch die Traffic Class 4 ping 0 4 classofservice dot1p-map- ping 1 4... -

Seite 116: Empfangenen Ip-Datenpaketen Immer Die Dscp-Priorität Global Zuweisen

Netzlaststeuerung 8.3 QoS/Priorität Empfangenen IP-Datenpaketen immer die DSCP-Priorität global zuweisen Wechsel in den Priviledged-EXEC-Modus. enable Wechsel in den Konfigurationsmodus. configure Weist global den „trust ip-dscp“-Modus zu. classofservice trust ip- dscp Wechsel in den Konfigurationsmodus. exit Wechsel in den Priviledged-EXEC-Modus. exit Zeigt den Trust-Modus an. -

Seite 117: Funktionsdiagnose

Funktionsdiagnose 9 Funktionsdiagnose Zur Funktionsdiagnose bietet Ihnen das Gerät folgende Diagnosewerkzeuge Alarmmeldungen versenden Gerätestatus überwachen Out-of-band-Signalisierung durch Meldekontakt Port-Zustandsanzeige Ereigniszähler auf Portebene SFP-Zustandsanzeige Topologie-Erkennung Berichte Datenverkehr eines Ports beobachten (Portmirroring) Grundkonfiguration L2B Release 4.2 07/08... -

Seite 118: Alarmmeldungen Versenden

Funktionsdiagnose 9.1 Alarmmeldungen versenden 9.1 Alarmmeldungen versenden Treten im Normalbetrieb des Gerätes außergewöhnliche Ereignisse auf, werden diese sofort der Managementstation mitgeteilt. Dies geschieht über sogenannte Traps - Alarmmeldungen - die das Polling-Verfahren umgehen. (Unter „Polling“ versteht man das zyklische Abfragen von Datenstationen). Traps ermöglichen eine schnelle Reaktion auf kritische Zustände. -

Seite 119: Auflistung Der Snmp-Traps

Funktionsdiagnose 9.1 Alarmmeldungen versenden 9.1.1 Auflistung der SNMP-Traps Welche Traps das Gerät verschicken kann, finden Sie in der folgenden Tabelle. Trapbezeichnung Bedeutung authenticationFailure wird gesendet, falls eine Station versucht, unberechtigt auf einen Agenten zuzugreifen. coldStart wird sowohl bei Kalt- als auch bei Warmstart während des Boo- tens nach erfolgreicher Initialisierung des Managements gesen- det. -

Seite 120: Snmp-Traps Beim Booten

Funktionsdiagnose 9.1 Alarmmeldungen versenden 9.1.2 SNMP-Traps beim Booten Das Gerät sendet bei jedem Booten die Alarmmeldung „ColdStart“. Grundkonfiguration L2B Release 4.2 07/08... -

Seite 121: Trapeinstellung

Funktionsdiagnose 9.1 Alarmmeldungen versenden 9.1.3 Trapeinstellung Wählen Sie den Dialog Diagnose:Alarme (Traps). Dieser Dialog bietet Ihnen die Möglichkeit, festzulegen, welche Ereig- nisse einen Alarm (Trap) auslösen und an wen diese Alarme gesendet werden sollen. Wählen Sie „Eintrag erzeugen“. In der Spalte „IP-Adresse“ geben Sie die IP-Adresse des Empfän- gers an, an den die Traps geschickt werden sollen. - Seite 122 Funktionsdiagnose 9.1 Alarmmeldungen versenden Die auswählbaren Ereignisse haben folgende Bedeutung: Name Bedeutung Authentication Das Gerät hat einen unerlaubten Zugriff zurückgewiesen (siehe Dialog Zugriff für IP-Adressen und Portsicherheit). Cold Start Das Gerät wurde eingeschaltet. Link Down An einem Port des Gerätes wurde die Verbindung zu dem dort ange- schlossenen Gerät unterbrochen.

-

Seite 123: Gerätestatus Überwachen

Funktionsdiagnose 9.2 Gerätestatus überwachen 9.2 Gerätestatus überwachen Der Gerätestatus gibt einen Überblick über den Gesamtzustand des Gerätes. Viele Prozessvisualisierungssysteme erfassen den Gerätestatus eines Gerätes, um seinen Zustand grafisch darzustellen. Das Gerät bietet Ihnen die Möglichkeit, den Gerätezustand über einen Meldekontakt out-of-band zu signalisieren (siehe auf Seite 129 „Gerätestatus mit Meldekontakt überwachen“) durch das Versenden eines Traps bei einer Änderung des Gerätezustan- des zu signalisieren. -

Seite 124: Gerätestatus Konfigurieren

Funktionsdiagnose 9.2 Gerätestatus überwachen Hinweis: Bei nicht redundanter Zuführung der Versorgungsspannung meldet das Gerät das Fehlen einer Versorgungsspannung. Sie können diese Meldung verhindern, indem Sie die Versorgungsspannung über beide Ein- gänge zuführen oder die Überwachung ausschalten (siehe auf Seite 128 „Funktionsüberwachung mit Meldekontakt“). - Seite 125 Funktionsdiagnose 9.2 Gerätestatus überwachen Beginn des ältesten, bestehenden Alarms Ursache des ältesten, bestehenden Alarms Das Symbol zeigt den Gerätestatus an Abb. 37: Gerätestatus- und Alarm-Anzeige Wechsel in den Priviledged-EXEC-Modus. exit Zeigt den Gerätestatus und die Einstellung zur show device-status Gerätestatusermittlung an. Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 126: Out-Of-Band-Signalisierung

Funktionsdiagnose 9.3 Out-of-band-Signalisierung 9.3 Out-of-band-Signalisierung Die Meldekontakte dienen der Steuerung externer Geräte und der Funktions- überwachung des Gerätes und ermöglichen damit eine Ferndiagnose. Über den potentialfreien Meldekontakt (Relaiskontakt, Ruhestromschaltung) meldet das Gerät durch Kontaktunterbrechung: Fehlerhafte Versorgungsspannung den Ausfall mindestens einer der zwei Versorgungsspannungen, eine dauerhafte Störung im Gerät (interne Versorgungsspannung). -

Seite 127: Meldekontakt Steuern

Funktionsdiagnose 9.3 Out-of-band-Signalisierung 9.3.1 Meldekontakt steuern Dieser Modus bietet Ihnen die Möglichkeit, jeden Meldekontakt einzeln fern- zubedienen. Anwendungsmöglichkeiten: Simulation eines Fehlers bei einer SPS-Fehlerüberwachung. Fernbedienung eines Gerätes über SNMP, wie z.B. das Einschalten einer Kamera. Wählen Sie den Dialog Diagnose:Meldekontakt 1/2. Wählen Sie „Manuelle Einstellung“... -

Seite 128: Funktionsüberwachung Mit Meldekontakt

Funktionsdiagnose 9.3 Out-of-band-Signalisierung 9.3.2 Funktionsüberwachung mit Meldekontakt Funktionsüberwachung konfigurieren Wählen Sie den Dialog Diagnose:Meldekontakt. Wählen Sie „Funktionsüberwachung“ im Feld „Modus Meldekon- takt“, um den Kontakt zur Funktionsüberwachung zu nutzen. Wählen Sie im Feld „Funktionsüberwachung“ die Ereignisse, die Sie überwachen möchten. Zur Temperaturüberwachung stellen Sie im Dialog Grundeinstellun- gen:System am Ende der Systemdaten die Temperaturschwellen ein. -

Seite 129: Gerätestatus Mit Meldekontakt Überwachen

Funktionsdiagnose 9.3 Out-of-band-Signalisierung Abb. 38: Dialog Meldekontakt Wechsel in den Priviledged-EXEC-Modus. exit Zeigt den Zustand der Funktionsüberwachung show signal-contact 1 und die Einstellung zur Statusermittlung an. 9.3.3 Gerätestatus mit Meldekontakt überwachen Die Auswahl „Gerätestatus“ bietet Ihnen die Möglichkeit, ähnlich wie bei der Funktionsüberwachung den Gerätestatus (siehe auf Seite 123 „Gerätestatus überwachen“) -

Seite 130: Port-Zustandsanzeige

Funktionsdiagnose 9.4 Port-Zustandsanzeige 9.4 Port-Zustandsanzeige Wählen Sie den Dialog Grundeinstellungen:System. Die Gerätedarstellung zeigt das Gerät mit der aktuellen Bestückung. Unterhalb des Geräteabbildes stellen Symbole den Status der einzelnen Ports dar. Abb. 39: Gerätedarstellung Bedeutung der Symbole: Der Port (10, 100 MBit/s, 1, 10 GBit/s) ist freigegeben und die Verbindung ist in Ordnung. -

Seite 131: Ereigniszähler Auf Portebene

Funktionsdiagnose 9.5 Ereigniszähler auf Portebene 9.5 Ereigniszähler auf Portebene Die Port-Statistiktabelle versetzt den erfahrenen Netzbetreuer in die Lage, eventuelle Schwachpunkte im Netz zu identifizieren. Diese Tabelle zeigt Ihnen die Inhalte verschiedener Ereigniszähler an. Im Menüpunkt Neustart können Sie mit "Warmstart", "Kaltstart" oder "Portzähler zurücksetzen"... - Seite 132 Funktionsdiagnose 9.5 Ereigniszähler auf Portebene Abb. 40: Dialog Portstatistiken Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 133: Sfp-Zustandsanzeige

Funktionsdiagnose 9.6 SFP-Zustandsanzeige 9.6 SFP-Zustandsanzeige Die SFP-Zustandsanzeige bietet Ihnen die Möglichkeit, die aktuelle Bestü- ckung der SFP-Module und deren Eigenschaften einzusehen. Zu den Eigen- schaften zählen: Modultyp, Unterstützung im Medienmodul gewährt, Temperatur in Grad Celcius Sendeleistung in Milliwatt Empfangsleistung in Milliwatt Wählen Sie den Dialog Diagnose:Ports:SFP-Module. -

Seite 134: Topologie-Erkennung

Funktionsdiagnose 9.7 Topologie-Erkennung 9.7 Topologie-Erkennung 9.7.1 Beschreibung Topologie-Erkennung IEEE 802.1AB beschreibt das Link Layer Discovery Protocol (LLDP). Das LLDP ermöglicht dem Anwender eine automatische Topologie-Erkennung seines LANs. Ein Gerät mit aktivem LLDP verbreitet eigene Verbindungs- und Management-Informationen an die angrenzenden Geräte des gemeinsamen LANs, sofern diese auch das LLDP aktiviert haben. -

Seite 135: Anzeige Der Topologie-Erkennung

Hirschmann-Multicast-MAC-Adresse 01:80:63:2F:FF:0B. Hirschmann- Geräte mit LLDP-Funktion sind somit in der Lage, LLDP-Informationen auch über nicht LLDP-fähige Geräte hinweg untereinander auszutauschen. Die Management Information Base (MIB) eines LLDP-fähigen Hirschmann- Gerätes hält die LLDP-Informationen in der lldp-MIB und in der privaten hmLLDP vor. - Seite 136 Funktionsdiagnose 9.7 Topologie-Erkennung Dieser Dialog bietet Ihnen die Möglichkeit, die Funktion zur Topologie- Erkennung (LLDP) ein/auszuschalten. Die Topologie-Tabelle zeigt Ih- nen die gesammelten Informationen zu Nachbargeräten an. Mit diesen Informationen ist eine Netzmanagementstation in der Lage, die Struktur Ihres Netzes darzustellen. Die Auswahl „Ausschließlich LLDP-Einträge anzeigen“...

- Seite 137 Funktionsdiagnose 9.7 Topologie-Erkennung Sind an einem Port, z.B. über einen Hub, mehrere Geräte angeschlos- sen, dann zeigt die Tabelle pro angeschlossenem Gerät eine Zeile an. Wenn Geräte mit aktiver Topologie-Erkennungs-Funktion und Geräte ohne aktive Topologie-Erkennungs-Funktion an einem Port angeschlossen sind, dann blendet die Topologie-Ta- belle die Geräte ohne aktive Topologie-Erkennung aus.

-

Seite 138: Berichte

Funktionsdiagnose 9.8 Berichte 9.8 Berichte Folgende Berichte stehen zur Diagnose zur Verfügung: Logdatei. Die Logdatei ist eine HTML-Datei, in die das Gerät alle wichtigen geräte- internen Ereignisse schreibt. Systeminformation. Die Systeminformation ist eine HTML-Datei, die alle systemrelevanten Daten enthält. Diagnosetabelle Die Diagnosetabelle listet die generierten Alarme (Traps) auf. -

Seite 139: Datenverkehr Eines Ports Beobachten (Portmirroring)

Funktionsdiagnose 9.9 Datenverkehr eines Ports beobachten 9.9 Datenverkehr eines Ports beobachten (Portmirroring) Beim Portmirroring werden gültige Datenpakete eines Ports, dem Quellport, zu einem anderen Port, dem Zielport, kopiert. Der Datenverkehr am Quell- port wird beim Portmirroring nicht beeinflußt. Ein am Zielport angeschlossenes Management-Werkzeug, wie z.B. ein RMON-Probe, kann so den Datenverkehr des Quellports in Sende- und Empfangsrichtung beobachten. - Seite 140 Funktionsdiagnose 9.9 Datenverkehr eines Ports beobachten Wählen Sie den Quellport aus, dessen Datenverkehr sie beobachten wollen. Wählen Sie den Zielport aus, an dem Sie Ihr Management-Werkzeug angeschlossen haben. Wählen Sie „Aktiv“, um die Funktion einzuschalten. Die „Löschen“-Bedientaste im Dialog bietet Ihnen die Möglichkeit, alle Portmirroring-Einstellungen des Gerätes in den Lieferzustand zurück zu versetzen.

-

Seite 141: A Konfigurationsumgebung Einrichten

Konfigurationsumgebung einrichten A Konfigurationsumgebung einrichten Grundkonfiguration L2B Release 4.2 07/08... -

Seite 142: Dhcp/Bootp-Server Einrichten

Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten A.1 DHCP/BOOTP-Server einrichten Auf der CDROM, die dem Gerät bei der Lieferung beiliegt, finden Sie die Software für einen DHCP-Server der Firma Softwareentwicklung, IT-Consul- ting Dr. Herbert Hanewinkel. Sie können die Software bis zu 30 Kalendertage nach dem Datum der ersten Installation testen, um zu entscheiden, ob Sie eine Lizenz erwerben wollen. - Seite 143 Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten Nehmen Sie die im Bild dargestellten Einstellungen vor und klicken Sie auf OK. Abb. 46: DHCP-Einstellung Zur Eingabe der Konfigurationsprofile wählen Sie in der Menüleiste Optionen:Konfigurationsprofile verwalten. Geben Sie den Namen für das neue Konfigurationsprofil ein und klicken Sie auf Hinzufügen.

- Seite 144 Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten Abb. 48: Netzmaske im Konfigurationsprofil Wählen Sie die Karteikarte Boot. Geben Sie die IP-Adresse Ihres tftp-Servers. Geben Sie den Pfad und den Dateinamen für die Konfigurationsdatei ein. Klicken Sie auf übernehmen und danach auf OK. Abb.

- Seite 145 Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten Fügen Sie für jeden Gerätetyp ein Profil hinzu. Haben Geräte des gleichen Typs unterschiedliche Konfigurationen, dann fügen Sie für jede Konfiguration ein Profil hinzu. Zum Beenden des Hinzufügens der Konfigurationsprofile klicken Sie auf Abb. 50: Konfigurationsprofile verwalten Zur Eingabe der statischen Adressen klicken Sie im Hauptfenster auf Statisch.

- Seite 146 Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten Abb. 52: Statische Adressen hinzufügen Geben Sie die MAC-Adresse des Gerätes ein. Geben Sie die IP-Adresse des Gerätes ein. Wählen Sie das Konfigurationsprofil des Gerätes. Klicken Sie auf übernehmen und danach auf OK. Abb. 53: Einträge für statische Adressen Fügen Sie für jedes Gerät, das vom DHCP-Server seine Parameter erhalten soll, einen Eintrag hinzu.

- Seite 147 Konfigurationsumgebung einrichten A.1 DHCP/BOOTP-Server einrichten Abb. 54: DHCP-Server mit Einträgen Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 148: Dhcp-Server Option 82 Einrichten

Konfigurationsumgebung einrichten A.2 DHCP-Server Option 82 einrichten A.2 DHCP-Server Option 82 einrichten Auf der CDROM, die dem Gerät bei der Lieferung beiliegt, finden Sie die Software für einen DHCP-Server der Firma Softwareentwicklung, IT-Consul- ting Dr. Herbert Hanewinkel. Sie können die Software bis zu 30 Kalendertage nach dem Datum der ersten Installation testen, um zu entscheiden, ob Sie eine Lizenz erwerben wollen. - Seite 149 Konfigurationsumgebung einrichten A.2 DHCP-Server Option 82 einrichten Abb. 56: DHCP-Einstellung Zur Eingabe der statischen Adressen klicken Sie auf Hinzufügen. Abb. 57: Statische Adressen hinzufügen Wählen Sie Circuit Identifier und Remote Identifier. Grundkonfiguration L2B Release 4.2 07/08...

- Seite 150 Subidentifier für Typ des Circuit ID cl: Länge des Circuit ID hh: Hirschmann-Identifier: 01, wenn an dem Port ein Hirschmann- Gerät angeschlossen wird, sonst 00. vvvv: VLAN ID der DHCP-Anfrage (Voreinstelung: 0001 = VLAN 1) ss: Steckplatz im Gerät, auf dem sich das Modul mit dem Port befindet, an dem das Gerät angeschlossen wird.

- Seite 151 Konfigurationsumgebung einrichten A.2 DHCP-Server Option 82 einrichten Abb. 59: Eintragen der Adressen Switch (Option 82) MACH 3002 MICE MAC-Adresse = IP = 00:80:63:10:9a:d7 149.218.112.100 DHCP-Server IP = 149.218.112.1 IP = 149.218.112.100 Abb. 60: Anwendungsbeispiel für den Einsatz von Option 82 Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 152: Tftp-Server Für Sw-Updates

Konfigurationsumgebung einrichten A.3 tftp-Server für SW-Updates A.3 tftp-Server für SW-Updates Im Lieferzustand steht die Geräte-Software im lokalen Flash-Speicher. Das Gerät bootet die Software vom Flash-Speicher. Über einen tftp-Server können Software-Updates durchgeführt werden. Dies setzt voraus, daß im angeschlossenen Netz ein tftp-Server installiert und aktiv ist. -

Seite 153: Tftp-Prozeß Einrichten

Konfigurationsumgebung einrichten A.3 tftp-Server für SW-Updates A.3.1 tftp-Prozeß einrichten Allgemeine Voraussetzungen: Die lokale IP-Adresse des Gerätes und die IP-Adresse des tftp-Servers bzw. des Gateways sind dem Gerät bekannt. Der TCP/IP-Stack mit tftp ist auf dem tftp-Server installiert. Die folgenden Abschnitte enthalten Hinweise zum Einrichten des tftp- Prozesses gegliedert nach Betriebssystemen und Anwendungen. - Seite 154 Konfigurationsumgebung einrichten A.3 tftp-Server für SW-Updates Hinweis: Der tftp-Dämon wird nicht immer mit dem Befehl „ps“ ange- zeigt, obwohl er läuft. Besonderheit bei HP-Workstations: Tragen Sie bei der Installation auf einer HP-Workstation in die Datei /etc/passwd den Benutzer tftp ein. Zum Beispiel: tftp:*:510:20:tftp server:/usr/tftpdir:/bin/false tftpBenutzerkennung,...

-

Seite 155: Konfigurationsumgebung Einrichten

Konfigurationsumgebung einrichten A.3 tftp-Server für SW-Updates Überprüfen des tftp-Prozesses Editieren der Datei e t c i n e t d . c o n f Ist tftp* als nein Kommentarzeile eingetragen? In dieser Zeile das Kommentarzeichen »#« entfernen Neuinitialisieren von inetd. conf durch Eingabe von k i l l - 1 P I D nein... -

Seite 156: Software-Zugriffsrechte

Konfigurationsumgebung einrichten A.3 tftp-Server für SW-Updates A.3.2 Software-Zugriffsrechte Der Agent benötigt Leserecht auf dem tftp-Verzeichnis, in das die Geräte- Software abgelegt ist. Beispiel für einen tftp-Server unter UNIX Nach der Installation der Geräte-Software sollte sich folgende Verzeich- nis-Struktur mit den angegebenen Zugriffsrechten auf dem tftp-Server befinden:. -

Seite 157: B Allgemeine Informationen

Allgemeine Informationen B Allgemeine Informationen Grundkonfiguration L2B Release 4.2 07/08... -

Seite 158: Management Information Base Mib

Allgemeine Informationen B.1 Management Information BASE MIB B.1 Management Information BASE MIB Die Management Information Base MIB ist als abstrakte Baumstruktur ange- legt. Die Verzweigungspunkte sind die Objektklassen. Die „Blätter“ der MIB tra- gen die Bezeichnung generische Objektklassen. Die Instanzierung der generischen Objektklassen, das heißt die abstrakte Struktur auf die Realität abbilden, erfolgt z. - Seite 159 Identifizierer unterer (z. B. Grenzwert) Spannungsversorgung Stromversorgung System Benutzer-Schnittstelle (User Interface) oberer (z. B. Grenzwert) vendor = Hersteller (Hirschmann) Definition der verwendeten Syntaxbegriffe: Integer Ganze Zahl im Bereich von 0-2 IP-Adresse xxx.xxx.xxx.xxx (xxx = ganze Zahl im Bereich von 0-255)

-

Seite 160: Allgemeine Informationen

6 tcp 16 vacm 7 udp 11 snmp 16 rmon 17 dot1dBridge 26 snmpDot3MauMGT Abb. 62: Baumstruktur der Hirschmann-MIB Die vollständige Beschreibung der MIB finden Sie auf der CDROM, die zum Lieferungfang des Gerätes gehört. Grundkonfiguration L2B Release 4.2 07/08... -

Seite 161: B.2 Verwendete Abkürzungen

Allgemeine Informationen B.2 Verwendete Abkürzungen B.2 Verwendete Abkürzungen AutoConfiguration Adapter Access Control List BOOTP Bootstrap Protocol Command Line Interface DHCP Dynamic Host Configuration Protocol Forwarding Database GARP General Attribute Registration Protocol GMRP GARP Multicast Registration Protocol http Hypertext Transfer Protocol ICMP Internet Control Message Protocol IGMP... -

Seite 162: Liste Der Rfcs

Allgemeine Informationen B.3 Liste der RFCs B.3 Liste der RFCs RFC 768 (UDP) RFC 783 (TFTP) RFC 791 (IP) RFC 792 (ICMP) RFC 793 (TCP) RFC 826 (ARP) RFC 854 (Telnet) RFC 855 (Telnet Option) RFC 951 (BOOTP) RFC 1112 (IGMPv1) RFC 1157 (SNMPv1) - Seite 163 Allgemeine Informationen B.3 Liste der RFCs RFC 2576 (Coexistence between SNMP v1,v2 & v3) RFC 2578 (SMI v2) RFC 2579 (Textual Conventions for SMI v2) RFC 2580 (Conformance statements for SMI v2) RFC 2613 (SMON) RFC 2618 (RADIUS Authentication Client MIB) RFC 2620 (RADIUS Accounting MIB) RFC 2674...

-

Seite 164: Zugrundeliegende Ieee-Normen

Allgemeine Informationen B.4 Zugrundeliegende IEEE-Normen B.4 Zugrundeliegende IEEE- Normen IEEE 802.1AB Topologie Discovery (LLDP) IEEE 802.1 D Switching, GARP, GMRP, Spanning Tree (Supported via 802.1S implementation) IEEE 802.1 D-1998 Media access control (MAC) bridges (includes IEEE 802.1p Priority and Dynamic Multicast Filtering, GARP, GMRP) IEEE 802.1 Q-1998 Virtual Bridged Local Area Networks... -

Seite 165: B.5 Technische Daten

Allgemeine Informationen B.5 Technische Daten B.5 Technische Daten Switching Größe MAC-Adresstabelle 8000 (inkl. statische Filter) Max. Anzahl statisch konfigurierter MAC- Adressfilter Max. Anzahl über GMRP/IGMP Snooping lern- barer MAC-Adressfilter Max. Länge überlanger Pakete (ab 03.0.00) 1632 Grundkonfiguration L2B Release 4.2 07/08... -

Seite 166: Copyright Integrierter Software

Allgemeine Informationen B.6 Copyright integrierter Software B.6 Copyright integrierter Software B.6.1 Bouncy Castle Crypto APIs (Java) The Legion Of The Bouncy Castle Copyright (c) 2000 - 2004 The Legion Of The Bouncy Castle (http://www.bouncycastle.org) Permission is hereby granted, free of charge, to any person obtaining a copy of this software and associated documentation files (the "Software"), to deal in the Software without restriction, including without limitation the rights to use, copy, modify, merge, publish, distribute, sublicense, and/or sell copies... -

Seite 167: Lvl7 Systems, Inc

Allgemeine Informationen B.6 Copyright integrierter Software B.6.2 LVL7 Systems, Inc. (c) Copyright 1999-2006 LVL7 Systems, Inc. All Rights Reserved. Grundkonfiguration L2B Release 4.2 07/08... -

Seite 168: B.7 Leserkritik

Allgemeine Informationen B.7 Leserkritik B.7 Leserkritik Wie denken Sie über dieses Handbuch? Wir sind stets bemüht, in unseren Handbüchern das betreffende Produkt vollständig zu beschreiben und wich- tiges Hintergrundwissen zu vermitteln, damit der Einsatz dieses Produkts problemlos erfolgen kann. Ihre Kommentare und Anregungen unterstützen uns, die Qualität und den Informationsgrad dieser Dokumentation noch zu steigern. - Seite 169 PLZ / Ort: Datum / Unterschrift: Sehr geehrter Anwender, Bitte schicken Sie dieses Blatt ausgefüllt zurück als Fax an die Nummer 07127/14-1798 oder Hirschmann Automation and Control GmbH Abteilung AMM Stuttgarter Str. 45-51 72654 Neckartenzlingen Grundkonfiguration L2B Release 4.2 07/08...

- Seite 170 Allgemeine Informationen B.7 Leserkritik Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 171: C Stichwortverzeichnis

Stichwortverzeichnis C Stichwortverzeichnis Erlaubte MAC-Adressen 36, 52, 53, 122 Erstinstallation Adreßtabelle Expedited Forwarding Aging Time 99, 103 Alarm 77, 121 Alarmmeldungen Faulty Device Replacement Anforderungsintervall (SNTP) Ferndiagnose APNIC Flash-Speicher ARIN Funktionsüberwachung Assured Forwarding Authentication Gateway 26, 32 AutoConfiguration Adapter 36, 122 Generische Objektklassen Automatische Konfiguration Gerätestatus... - Seite 172 Stichwortverzeichnis Konfigurationsdaten 38, 46, 54, 57 Priority Tagged Frames Protokollstapel 79, 80, 87 LACNIC PTP Preferred Master Leave PTP-Subdomäne Leserecht Lieferzustand 56, 70 Link Down Link up Quelladresse LLDP Quelle der Zeit Login Quellport Lokale Uhr Query Lokaler Offset Redundanz Referenzuhr 80, 83, 87, 92 MAC-Adresse...

- Seite 173 Stichwortverzeichnis Systemzeit 80, 83, 85 Zeitmanagement Zeitstempeleinheit 89, 91, 92 Zeitverschiebung TCP/IP-Stack Zeitzone Technische Fragen Zieladreßfeld Telnet Zielport tftp Zieltabelle tftp-Server Zugangsschutz tftp-Update Zugriff Time Stamp Unit Zugriffsrecht 58, 70 Topologie 46, 136 107, 110, 111 Traffic Class Traffic Classes Trap 77, 118, 121 Trap Destination Table...

- Seite 174 Stichwortverzeichnis Grundkonfiguration L2B Release 4.2 07/08...

-

Seite 175: D Weitere Unterstützung

Weitere Unterstützung D Weitere Unterstützung Technische Fragen und Schulungsangebote Bei technischen Fragen wenden Sie sich bitte an den Hirschmann Vertragspartner in Ihrer Nähe oder direkt an Hirschmann. Die Adressen unserer Vertragspartner finden Sie im Internet unter www.hirschmann-ac.com. Darüber hinaus steht Ihnen unsere Hotline zur Verfügung: Tel.